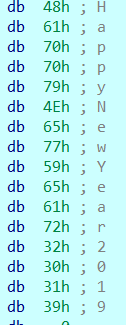

修正

发现makefile存在问题,仅会编译比main.cpp更新的依赖文件,导致每次都要make两次才能正常调试。已修改$?为$^

$@ –代表目标文件(target)

$^ –代表所有的依赖文件(components)

$< –代表第一个依赖文件(components中最左边的那个)

$? –代表比目标还要新的依赖文件列表

概述

之前从知乎抄的配置只能编译单文件源文件,编译多文件的话需要手动修改g++编译参数(不能忍啊→_→),于是搜索之,找到解决方案。

关键词:makefile

环境准备

原本使用VSCode就可以正常进行编译调试等操作。

已安装make工具并添加到环境变量,我自己用的是mingw32-make

(也可使用msys提供的工具包,度盘链接: https://pan.baidu.com/s/1zJBcS6tjfXlwg1kP6VnLSg 提取码: f9ya)

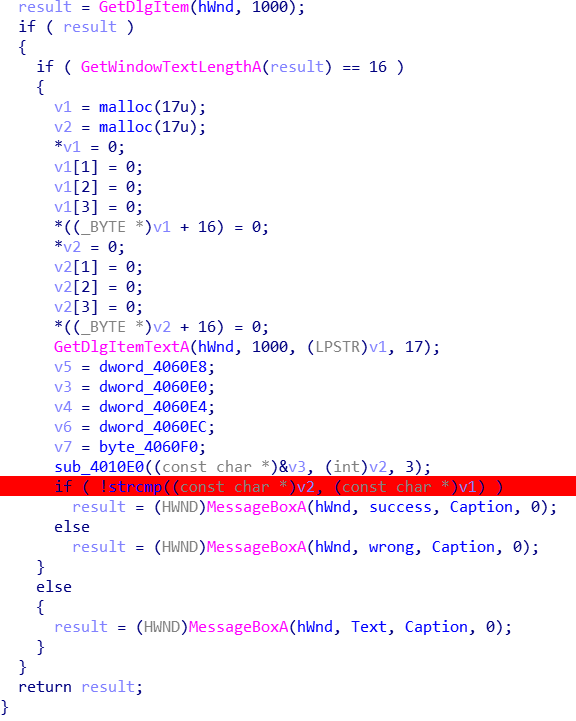

具体方案

构建makefile模板

我基本是直接复制参考博文里的模板(修改标准库为17),内容如下

1 | # originating https://github.com/TheNetAdmin/Makefile-Templates |

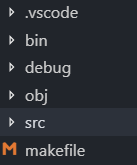

目录结构

src文件夹下放源文件以及头文件,后面还要需要修改.vscode中的task.json和launch.json

注意:如果使用本文中的makefle,包含主函数的源文件名必须为main.cpp

task.json

如果你使用的是msys的工具包,那command就写make

按快捷键Ctrl+Shift+B可以执行仅生成命令(build)

(在微软输入法中文模式时会出现表情窗口←_←)

1 | { |

launch.json

1 |

|

配置完成

enjoy it!

😉