更新

概述

前文简易Android ARM&ARM64 GOT Hook (一),基于链接视图,解析section查找GOT表偏移值,无法应对section被处理过的情况(如加固)。

本文基于ELF的执行视图(Execution View),讨论Android ARM&ARM64架构的GOT/PLT Hook(仍以Hook公共库libc.so的getpid函数为例)。

思路

- 通过maps文件获取模块基址,解析内存中的ELF。

- 查找并解析

.dynamic段,得到.rel.plt、.rel.dyn、.dynsym、.dynstr和.hash表。 - 通过

.hash -> .dynsym -> .dynstr查找导入符号,再遍历.rel.plt和.rel.dyn,得到函数偏移。 - 基址加上偏移得到内存地址,修改函数地址即可。

注入方式及编译环境同前文,不再赘述。

具体实现

核心代码

1 | // 基于执行视图解析ELF |

完整代码见AndroidGotHook

获取.dynamic段

解析maps文件获取到模块地址后,基于执行视图解析ELF。

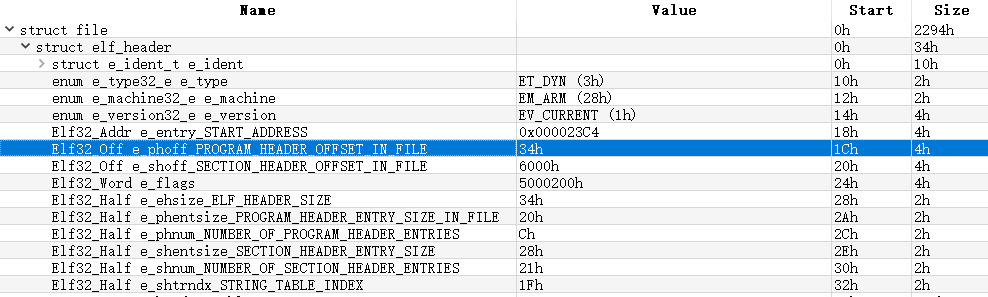

从elf header中得到program header table的起始偏移(e_phoff)、program header大小(e_phentsize)和总program header个数(e_phnum)

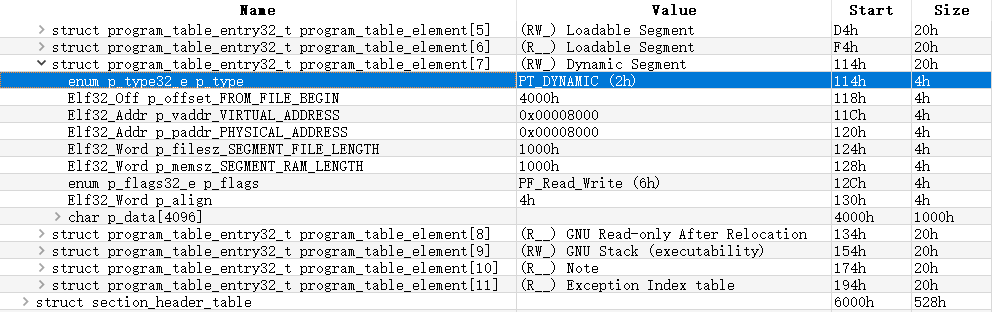

遍历program header table,查找p_type为PT_DYNAMIC的program header,得到.dynamic段在内存中的偏移值(p_vaddr)和大小(p_memsz)

将模块基址与.dynamic偏移值相加,得到.dynamic段的起始地址。

解析.dynamic段

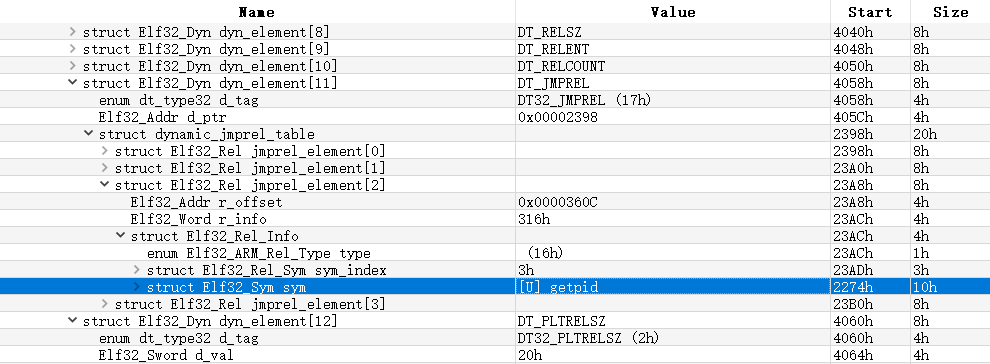

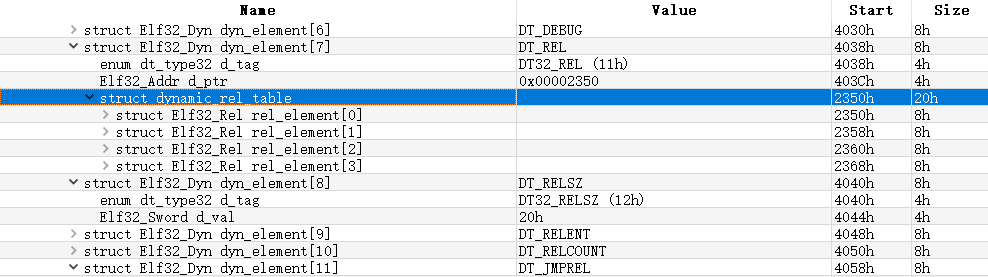

遍历.dynamic段,根据d_tag解析不同的表。.rel.plt:DT_JMPREL(大小储存在DT_PLTRELSZ)

.rel.dyn:DT_REL(大小储存在DT_RELSZ)

.dynsym:DT_SYMTAB.dynstr:DT_STRTAB

.hash:DT_HASH

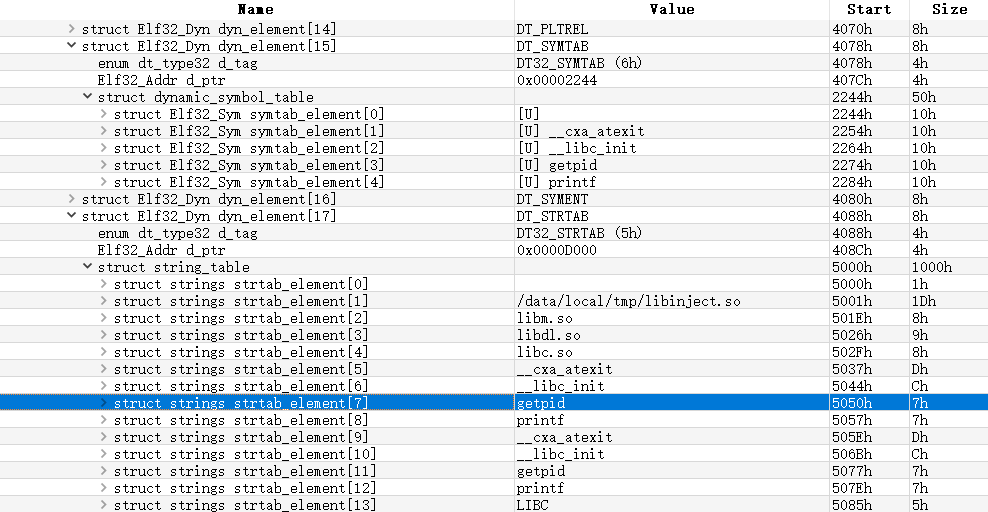

注:解析.dynamic的ELF模板来自Android7.0以上命名空间详解(dlopen限制)附上010editor模块

查找符号

通过.hash -> .dynsym -> .dynstr查找符号。

1 | ELFW(Sym) *target = nullptr; |

具体操作为:

计算符号名称的哈希值,然后从

.hash获取符号在.dynsym中的索引。接受符号名称的散列函数会返回一个值,用于计算 bucket 索引。因此,如果散列函数为某个名称返回值 x,则 bucket [x% nbucket] 将会计算出索引 y。此索引为符号表和链表的索引。如果符号表项不是需要的名称,则 chain[y] 将使用相同的散列值计算出符号表的下一项。

通过索引从

.dynsym获取符号,根据符号类型和符号名(通过st_name从.dynstr获取字符串),判断与目标函数是否匹配。

PS:也可直接遍历.dynsym并比对字符串,时间复杂度更高

.hash -> .dynsym -> .dynstr,时间复杂度:O(x) + O(1) + O(1)

.dynsym -> .dynstr,时间复杂度:O(n) + O(1)

计算内存地址

遍历.rel.plt和.rel.dyn,比对符号和重定位类型,获取函数偏移值(r_offset)。与模块基址相加得到内存地址。

1 | for (int i = 0; i < rel_plt_cnt; i++) { |

之后替换该内存地址对应的函数即可,同前文。

适配ARM64

1 |

注意:除了宏定义不同,ARM64下使用的是带有addend的.rela表,需要做进一步适配。适配过程见ARM64 GOT Hook中对.rel.plta的处理。

测试

同前文,替换动态库即可测试。

日志

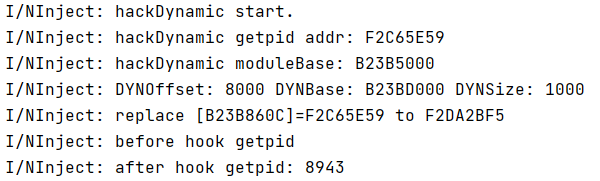

ARM

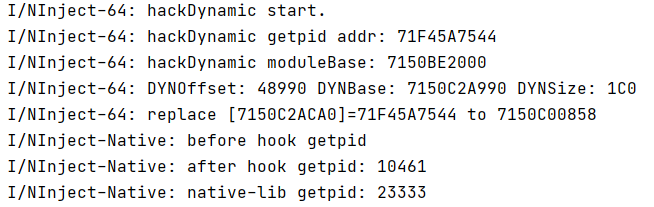

ARM64

作为动态链接库

详见项目的vitcim_app模块。

通过配置CMakeLists.txt将libinject.so作为动态库链接,在JNI_OnLoad调用hackBySegment替换getpid函数。

日志如下:

总结

主要学习了.dynamic段的解析和导入符号的查找方式。虽然实现了基于执行视图解析ELF,但仍存在许多不足。不过这次是真的短期内不会再改动了。(不要重复造轮子)

参考

基于Android的ELF PLT/GOT符号和重定向过程ELF Hook实现

ELF文件格式与got表hook简单实现

重定位节 - 链接程序和库指南

符号表节 - 链接程序和库指南

散列表节 - 链接程序和库指南

动态节 - 链接程序和库指南

ELF文件结构详解

PLT HOOK

bhook

xhook